Zapytanie wygląda następująco:

SELECT tools.nick FROM tools WHERE nick LIKE '%_%'

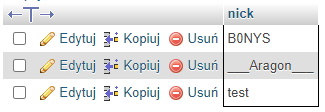

To wynik tego zapytania:

Wiem, że znak podkreślenia obok procentu to operator LIKE, więc co zrobić aby nim nie był? Jeśli jest przy nim znak procentu.

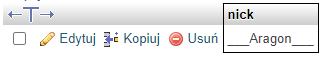

Chcę, aby wynik powyższego zapytania wyglądał tak:

Czyli, zapytanie z samym podkreślnikiem lub podreślnikami wyrzuca wszystko z bazy. Chcę, aby wyrzucało tylko te rekordy co faktycznie go zawierają.